Dans un monde où tout est de plus en plus interconnecté, la sécurité des dispositifs IoT et des systèmes exposés en ligne est devenue une préoccupation majeure pour les professionnels de la tech. C’est ici qu’intervient Shodan, un moteur de recherche unique en son genre qui se spécialise dans l’indexation des appareils connectés à Internet.

Keskecé Shodan?

Contrairement aux moteurs de recherche traditionnels qui se concentrent sur le contenu des pages web, Shodan explore le paysage numérique à la recherche de dispositifs tels que des serveurs, des caméras de sécurité ou des routeurs, entre autres, révélant des informations cruciales sur leurs configurations et vulnérabilités. Que vous soyez un chercheur en cybersécurité ou un administrateur réseau, Shodan offre une perspective fascinante sur la surface d’attaque potentielle de votre environnement numérique. Dans ce post, nous allons rechercher sur Shodan des cibles moins banales que des serveurs Apache ou des Raspberry Pi mal protégés, just for fun.

Warning!

Ici on va juste explorer différentes choses parce-que un peu de curiosité n’a jamais fait de mal. Mais on est bienveillants aussi, alors le but n’est pas d’exploiter quoi que ce soit. Et éventuellement, si vous êtes un maître de la bienveillance vous pouvez même essayer d’avertir les personnes ou entreprises qui apparaissent dans vos résultats de recherche du manque de sécurité de leur système. En plus de les aider, vous ressentirez un sentiment de bien-être, c’est gagnant-gagnant.

Liste de requêtes variées

Comme pour les Google Dorks, il existe des listes équivalentes pour Shodan. Ma préférée est Awesome Shodan Search Queries de Jake Jarvis, celle que nous allons utiliser ici.

Commençons en douceur

Pour nous échauffer, nous pouvons commencer par quelque chose qui est devenu tristement banal mais toujours fun, ce sont les webcams. On peut trouver différents types de sources mal protégées, de la caméra de bureau à côté de la photocopieuse jusqu’aux caméras privées dans le salon voire même parfois dans la chambre à coucher, vous aurez l’embarras du choix.

("webcam 7" OR "webcamXP") http.component:"mootools" -401Webcam 7 et WebcamXP, ce sont ces logiciels mal protégés qui sont très faciles à trouver sur votre moteur de recherche préféré, pas besoin de Shodan en principe, on a l’embarras du choix. Mais l’avantage de Shodan est qu’on peut cibler un peu plus, par ville, par pays ou autres critères. Même si en théorie avec un compte Shodan gratuit on ne peut accéder qu’à 2 pages de résultats, on peut en avoir beaucoup plus au final si on filtre de différentes manières comme par exemple des filtres country:FR, city:Paris ou encore org:Nestlé. Ainsi vous pourrez multiplier les recherches et augmenter le nombre de résultats disponibles.

Revenons à nos moutons. Parmi les résultats trouvés pour Webcam 7 / WebcamXP, voici un couple:

Ou bien un mec en train de dormir

Et pour finir quelques photos d’un chenil

Quelques trucs cool

Maintenant qu’on a vu des toutous dormir, regardons un peu les frigos. Sur Shodan, vous pouvez trouver des frigos connectés avec cette requête:

"Server: CarelDataServer" "200 Document follows"CarelDataServer.exe est un composant serveur web de Carel PlantVisor, un logiciel de surveillance et de télémaintenance pour les systèmes de réfrigération et de climatisation. Il écoute généralement sur le port 80 et fait partie de la suite logicielle PlantVisor, utilisée pour contrôler les instruments CAREL dans des environnements industriels.

Ces systèmes sont principalement connus pour sa vulnerabilité au directory traversal, CVE-2011-3487. Comme on peut le voir sur Shodan, de nombreux systèmes sont publiquement accessibles.

Cette interface est assez répandue parmi les résultats trouvés, vous pourrez voir la même dans d’autres entreprises.

Une université chinoise parce-que pourquoi pas.

Et enfin, attardons-nous sur cette entreprise italienne ci-dessous, pas mal de choses sont visibles. Voici la première vue qu’on a en s’y rendant

Ensuite on peut jeter un oeil à la salle des machines

Et pour la passionés de glycole vous pouvez regarder de plus près le réservoir.

C’est là où on voit que sans effort ni même « hacking skills », on peut obtenir beaucoup d’informations qui pourrait être utile pour une future action malveillante. Et c’est juste un aperçu…

Un petit tour en mer

Maintenant allons un peu plus loin. Le nombre de résultats sur Shodan est très restreint pour celui-ci mais ça montre encore que même sur des systèmes aussi sensibles que dans les domaines maritimes et de communications par satellites, des mauvaises configurations sont possibles.

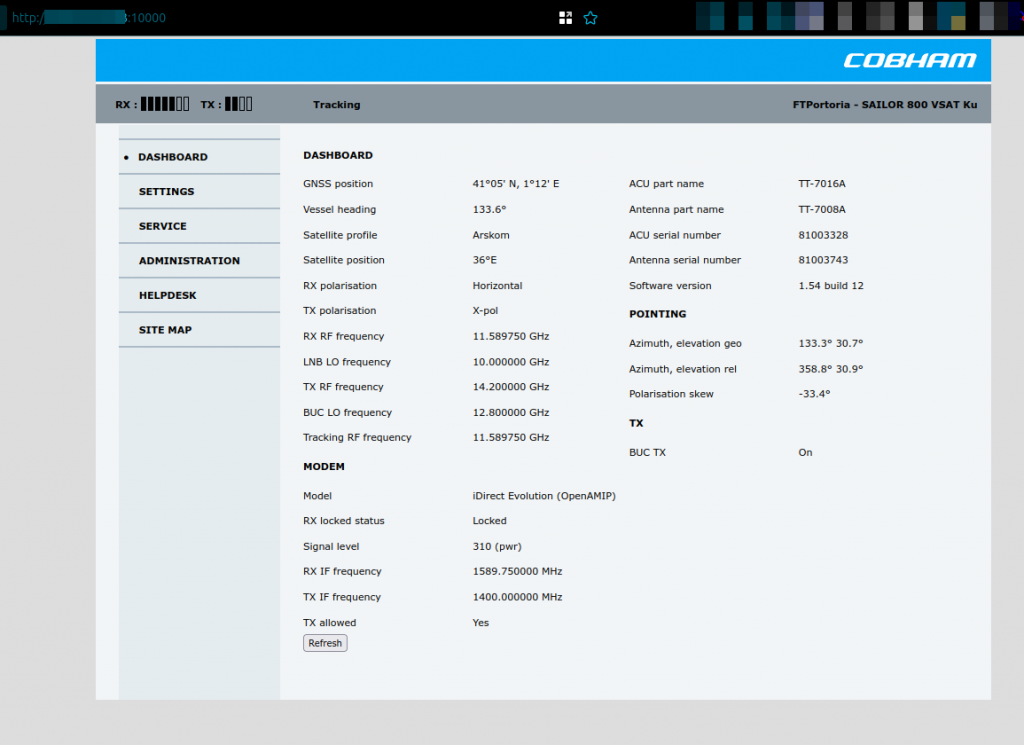

Cette requête permet d’accéder à des SAILOR VSAT, qui est un système d’antenne maritime haute performance conçu pour les communications par satellite à large bande en mer.

"Sailor" "VSAT"Voici un exemple pour le modèle SAILOR VSAT 800 KU, qui comprend une antenne stabilisée sur 3 axes standardisée en bande Ku avec un réflecteur de 83 cm, offrant des performances comparables ou supérieures aux antennes typiques de 1m.

La bonne nouvelle pour eux, dans cet exemple, est que les autres pages sont restreintes sans droit admin. Ca ne retire pas le manque de confidentialité du dashboard ceci dit.

Next level

Maintenant on peut voir des choses qui vont en effrayer quelques uns à l’idée de penser que quelqu’un à déjà surveillé leur session Windows à leur insu.

Il est souvent utile d’accéder à son PC à distance, quand on est souvent en déplacement, quand on a des documents importants qu’on ne veut pas transporter avec soi parce-qu’on pense (parfois à tort) qu’ils sont plus en sécurité à la maison, ou juste parce-qu’on a la phobie d’avoir besoin de quelque chose qu’on n’aura pas avec nous et on veut garder une porte d’entrée 24/24 sur notre PC. Le protocol VNC est très pratique pour ça. Il existe de nombreux services et outils comme RealVNC, TigerVNC, et autres. Pratique mais catastrophique quand c’est mal configuré.

"authentication disabled" "RFB 003.008"

Pour des raisons évidentes je n’entrerai pas plus dans les détails de ce qu’on peut faire de tels résultats. On peut trouver des résultats similaires pour d’autres protocoles comme RDP, entre autres.

"\x03\x00\x00\x0b\x06\xd0\x00\x00\x124\x00"

Pour cette section, qui peut toucher n’importe quelle personne qui possède un ordinateur et peut avoir de sérieuses conséquences sur leur vie privée, données confidentielles, ou même entreprise, je vais donner quelques pistes pour remédier à ça:

- Sécuriser VNC avec un tunnel SSH

- Restreindre l’exposition réseau (En utilisant par exemple un VPN, en isolant la machine sur un VLAN différent ou en utilisant une whitelist de machines autorisées)

- Renforcer l’authentification avec des mots de passe complexes ou même une authentication multifacteur (MFA)

- Et bien entendu mettez à jour tous vos logiciels, incluant les serveurs et clients VNC

Ce nombreuses autres requêtes sont disponibles dans la liste de de Jake Jarvis, vous avez maintenant compris comment les personnaliser en choisissant d’autres pays, villes, protocoles.

Amusez, ne faîtes rien d’illégal, et si possible essayez d’aider les personnes qui apparaissent dasn ces résultats quand il est possible d’entrer en contact avec elles.